2021

Effektive Risikominimierung für Industrieunternehmen durch CERT@VDE

Workshop Cybersicherheit für die Energiewirtschaft - aktuelle Änderungen und

Herausforderungen, BDEW Bundesverband der Energie- und Wasserwirtschaft

e.V., 02. Dezember, Berlin 2021

Unternehmerische IT-Compliance in China: Cybersecurity

und Künstliche Intelligenz

Tagungsband „Cybersecurity als Unternehmensleitungsaufgabe“

der Bucerius Law School und der Friedrich Naumann Stiftung,

Baden-Baden 2021, S. 83 ff

Neue Cybersicherheitsstrategie 2021 beschlossen

MMR-Aktuell 2021

Verfügbarkeit ist nicht alles – Netzmonitoring mit

Sicherheitsüberwachung

NET 09/21, 75. Jahrgang, ISSN 0947-4765, Seite 17-20, NET Verlag und

Zeitschrift GbR, Kremmen 2021

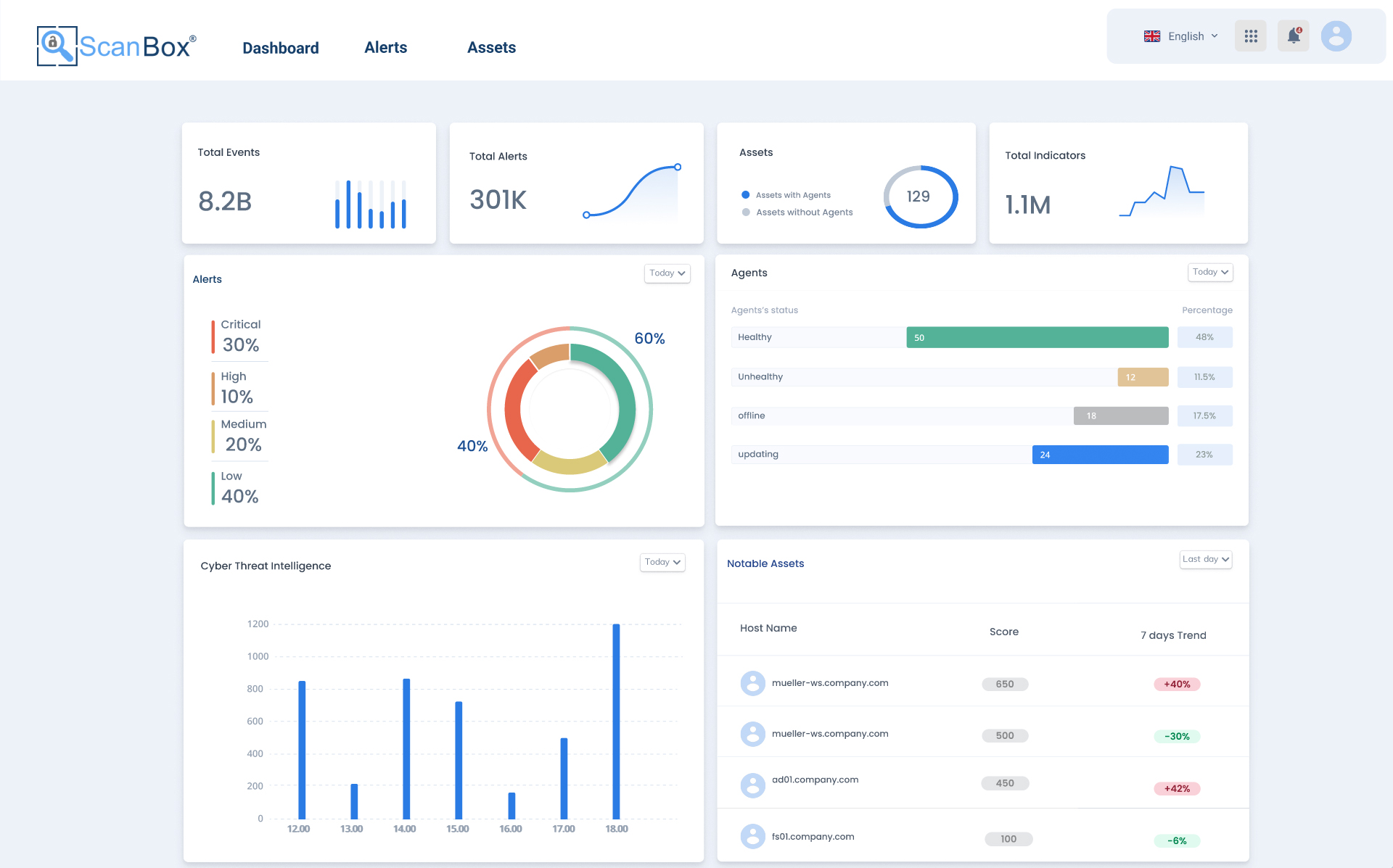

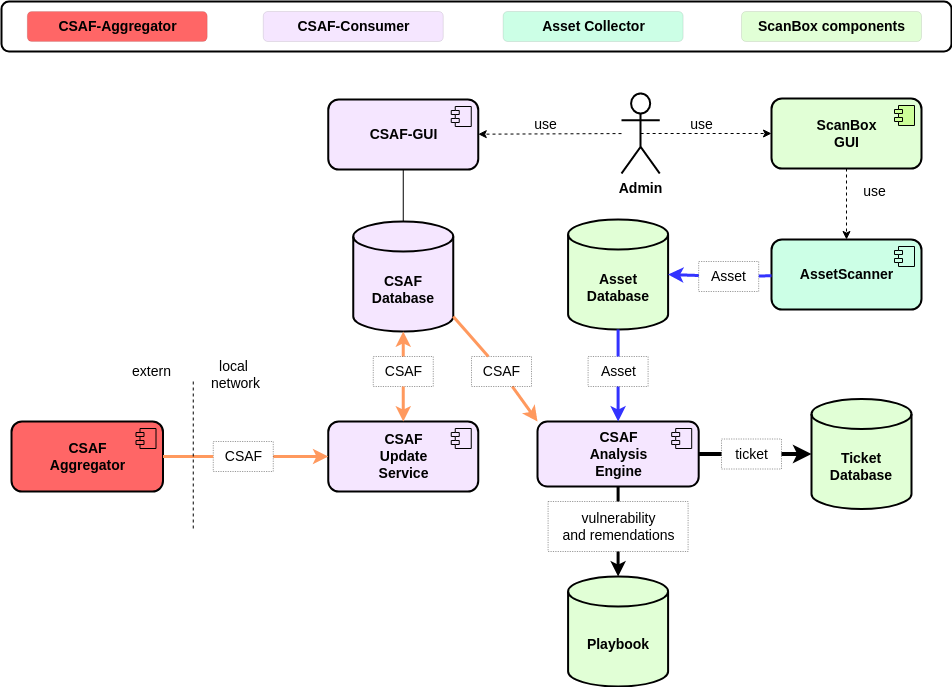

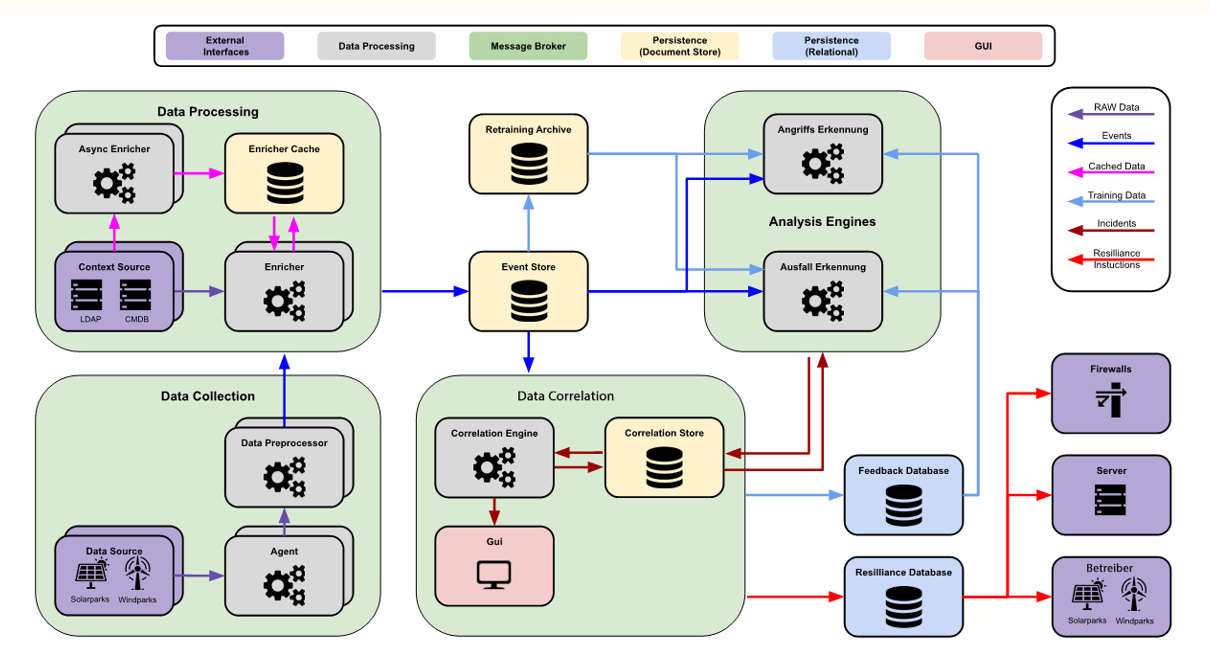

A SIEM Architecture for Multidimensional Anomaly Detection

Proceedings of the 11st IEEE International Conference on Intelligent Data

Acquisition and Advanced Computing Systems Technology and Applications

(IDAACS), 22.-25. of September, Faculty of Electrical and Computer

Engineering, Cracow University of Technology, Cracow (Poland) 2021

DevSecOps (1)

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit,

DATAKONTEXT GmbH Frechen; ISSN 1611-440X; Seiten 25-31, Nr. 6/2021

Impulse aus Fernost: Digitale Souveränität und Cybersicherheit

in der Volksrepublik China – ein Überblick über den aktuellen Rechtsrahmen

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit,

DATAKONTEXT GmbH Frechen; ISSN 1611-440X; Seite 36, Nr. 6/2021

IT-Sicherheitsgesetz 2.0: Die Neuerungen im Überblick – Teil 2:

KRITIS, UNBÖFI, kritische Komponenten und Sicherheitskennzeichen

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit,

DATAKONTEXT GmbH Frechen; ISSN 1611-440X; Seite 20, Nr. 5/2021

Cyber Security in Smart Manufacturing

Status and Challenges. ACHEMA Pulse, 16.-18. Juni 2021,

https://www.achema.de

Alles SIEM, oder was? Netzwerk-Monitoring zur Sicherheitsüberwachung

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit, Heft-Nr.

3, 37. Jahrgang, ISSN 1611-440X, SecuMedia Verlags-GmbH, Ingelheim 2021

Änderungen und Anpassungen – Auswirkungen des IT-Sicherheitsgesetzes auf

KRITIS-Betreiber

NET 03/19, 75. Jahrgang, ISSN 0947-4765, Seite 44-46, NET Verlag und

Zeitschrift GbR, Kremmen 2021

LTE vs. 5G

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit, Heft-Nr.

2, 37. Jahrgang, ISSN 1611-440X, SecuMedia Verlags-GmbH, Ingelheim 2021

Gefährdung und Absicherung von IT-Infrastrukturen – Anomalie-Erkennung

durch unterschiedliche Sicherheitssysteme

schweitzerforum, das Kundenmagazin von Schweitzer Fachinformationen, Ausgabe 02/21, Seite

18-21, München 2021

Der Weg zum Zero-Trust-Networking (Teil 2)

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit, Heft-Nr.

1, 37. Jahrgang, ISSN 1611-440X, SecuMedia Verlags-GmbH, Ingelheim 2021

Der Weg zum Zero-Trust-Networking (Teil 1)

Fachzeitschrift kes - die Zeitschrift für Informations-Sicherheit, Heft-Nr.

6, 36. Jahrgang, ISSN 1611-440X, SecuMedia Verlags-GmbH, Ingelheim 2021